¿Qué es hackear una cuenta significa. Novedad aquí - ¿Qué significa hackeo de cuenta

¿Qué es un hackeo En el sentido común, se usa esta expresión cuando alguien sin autorización toma el control de tus redes sociales, tu correo electrónico, tu computadora o teléfono.

¿Qué es un hackeo En el sentido común, se usa esta expresión cuando alguien sin autorización toma el control de tus redes sociales, tu correo electrónico, tu computadora o teléfono.El hackeo es la aplicación de tecnología o conocimientos técnicos para superar alguna clase de problema u obstáculo. Nótese que nuestra definición no incluye, intencionadamente, nada de naturaleza delictiva.

Cuando un hacker se mete en tu teléfono, intentará robar el acceso a tus cuentas valiosas. Revisa tus redes sociales y tu correo electrónico para ver si hay indicaciones para restablecer la contraseña, ubicaciones inusuales de inicio de sesión o verificaciones de registro de nuevas cuentas.

Hackear es un término que ha ganado muchos significados en los últimos años. Se utiliza para hablar de todo acto relacionado con la piratería, como puede ser desde realizar un ataque informático a un ordenador a crackear un software para usarlo sin tener su licencia original.

¿Cuánto se tarda en hackear una cuenta

Si bien, hay que destacar que sólo con números podríamos tardar desde 25 segundos hasta 9 meses. También con 12 caracteres y letras minúsculas un cracker podría tardar 3 semanas en averiguar tu contraseña.¿Qué datos roban los hackers

En sus dispositivos, las víctimas pueden guardar no solo información personal, sino también datos confidenciales de la empresa en la que trabaja o imágenes comprometidas, por ejemplo. Los piratas informáticos pueden usar esta información para exigir un rescate, exponerla o venderla a terceros.En sus dispositivos, las víctimas pueden guardar no solo información personal, sino también datos confidenciales de la empresa en la que trabaja o imágenes comprometidas, por ejemplo. Los piratas informáticos pueden usar esta información para exigir un rescate, exponerla o venderla a terceros.

Muchos de ellos son además más vulnerables a los ataques externos y a sufrir incidentes; esta es la lista de los 10 más indefensos:Tablets.Smartphones.Drones.Cámaras de videoconferencia.Gadgets infantiles.Smartwatches.Pulseras de actividad o wearables.¿Qué número se marca para saber si hackearon mi celular

##002#: en caso te hayan hackeado el móvil, con este código podrás redireccionar las llamadas que ingresen de parte de los atacantes. *#62#: Con este código podrás acceder a todo el listado de las llamadas que se han redirigido y, por lo tanto, no entraron a tu dispositivo.

*#21#: al igual que el anterior, este número indica si las llamadas, mensajes o datos están siendo interceptados o desviados hacia otro número, aunque también se indicará mediante texto si realmente algún servicio está siendo desviado. *#06#: en caso de pérdida o robo, es necesario saber el número IMEI.

Un hacker con acceso a su router puede redirigir su tráfico de Internet, robar sus datos personales, instalar malware en sus dispositivos e incluso acceder a contenido ilegal con su nombre.El cibercrimen más común y más evitable es el de un virus o malware. Sin embargo, según Merca 2.0 y AM los grupos cibercriminales también se dedican a hackear WhatsApp, Instagram, Facebook y hasta TikTok, esto por aproximadamente 452 mil 47 pesos mexicanos.

De acuerdo con el sitio del Foro Económico Mundial, una contraseña con 12 caracteres que contenga al menos una letra en mayúscula, un símbolo y un número demandaría 34.000 años a una computadora para poder descifrarla.Artículo 211 bis 2. Al que sin autorización conozca o copie información contenida en sistemas o equipos de informática del Estado, protegidos por algún mecanismo de seguridad, se le impondrán de seis meses a dos años de prisión y de cien a trescientos días multa.

¿Cómo saber si alguien está usando mis datos personales

Estas son algunas maneras de saber que alguien está usando su información:Ve retiros inexplicables de su cuenta bancaria.Encuentra cargos con tarjeta de crédito que no hizo.El Servicio de Impuestos Internos dice que alguien usó su número de Seguro Social para obtener un reembolso de impuestos o conseguir un empleo.Estas son algunas maneras de saber que alguien está usando su información:Ve retiros inexplicables de su cuenta bancaria.Encuentra cargos con tarjeta de crédito que no hizo.El Servicio de Impuestos Internos dice que alguien usó su número de Seguro Social para obtener un reembolso de impuestos o conseguir un empleo.Los hackers también son conocidos como piratas informáticos. Y la razón de ello, es que se tratan de personas que poseen un alto conocimiento en el área de la informática, es decir, posee conocimientos en programación, ciberseguridad, arquitectura tech, sistemas de comunicación y de almacenamiento de datos.Robo de datos: Cómo los hackers pueden robar sus archivos de forma remotaInformación personal identificable (PII),Información sobre tarjetas de pago (PCI),Información sanitaria (PHI), y.Propiedad intelectual (PI) valiosa, como contenidos de vídeo inéditos.Si quedas la sesión abierta, cualquiera que acceda a ese ordenador podrá ver todas tus conversaciones y hacerse pasar por ti. Además, también alguien podría estar espiando tu cuenta de WhatsApp con tan solo haber cogido tu móvil desbloqueado en un despiste.

¿Cómo hacer si me hackearon el WhatsApp

¿Cómo proteger mi WhatsApp contra hackeosAbre WhatsApp.Entra a la opción “Ajustes”Dentro de “Ajustes” busca “Cuenta”Una vez ahí, verás las opciones de verificación en dos pasos.Activa e ingresa un PIN de 6 dígitos.Confirma el PIN.Añade correo electrónico, confírmalo y dale “Guardar”Surgidos en 2020 con una devastadora oleada de ataques de ransomware, el grupo DarkSide y su ransomware como servicio (RaaS) homónimo han ganado rápidamente fama como uno de los grupos de hackers más peligrosos del mundo.

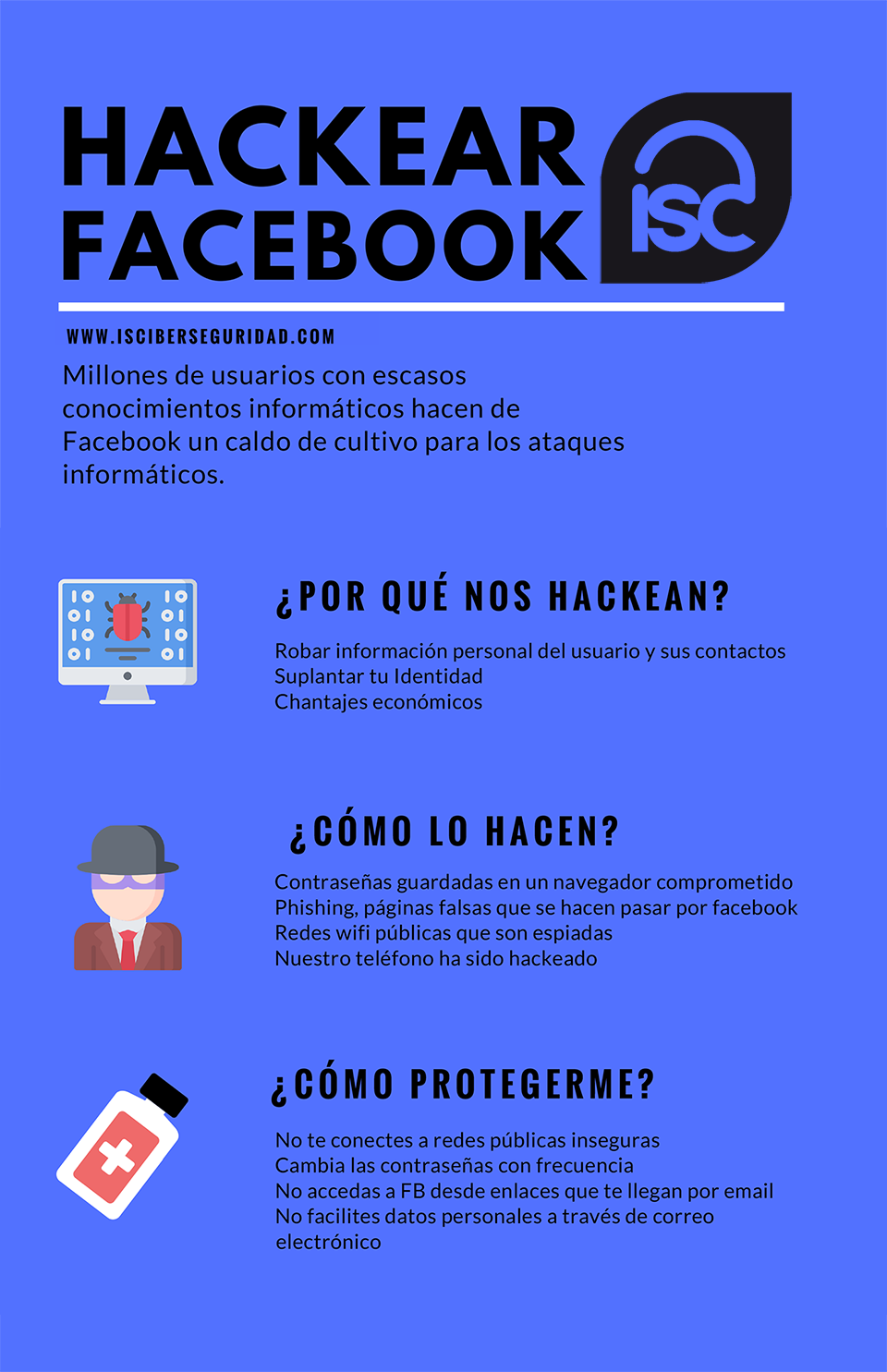

Cómo los hackers pueden robar tu informaciónEl malware. Uno de los métodos de ataque de robo de datos más conocidos que existen es malware.Contraseñas comprometidas. Las contraseñas débiles son una gran manera de invitar al robo de datos.Conexiones a Internet no seguras.Ransomware.Phishing e ingeniería social.

Si bien, hay que destacar que sólo con números podríamos tardar desde 25 segundos hasta 9 meses. También con 12 caracteres y letras minúsculas un cracker podría tardar 3 semanas en averiguar tu contraseña.Si usas menos de siete caracteres será insegura y se sabrá en un instante. Si apuestas por menos de diez y más de siete apenas se tardará una hora en crackear. Y si utilizas once o doce se tardará un poco más pero también será sencillo: menos de tres semanas en ambos casos. "Si tienes una contraseña de ocho caracteres perfectamente aleatoria con mayúsculas, minúsculas, números y símbolos, se descifrará (en promedio) en una hora y quince minutos.

"Si tienes una contraseña de ocho caracteres perfectamente aleatoria con mayúsculas, minúsculas, números y símbolos, se descifrará (en promedio) en una hora y quince minutos.

Similar articles

- ¿Cuándo debuta Marcelo en Grecia. Novedad aquí - ¿Cuándo debuta Marcelo

- ¿Quién ganará América vs Cruz Azul. Novedad aquí - ¿Quién a ganado más veces América o Cruz Azul

- ¿Cómo retirar fondos de Marathon. Novedad aquí - ¿Cuánto tarda Marathon BET en pagar

- ¿Cuándo se cobra en el míster. Novedad aquí - ¿Cuándo dan dinero en el míster

- ¿Cómo quedó la tabla del fútbol español. Novedad aquí - ¿Cómo va la tabla dela liga española en el 2022

- ¿Cuántos títulos tiene el Schalke 04. Novedad aquí - ¿Cuántos titulos tiene el Schalke 04

- ¿Dónde ver el partido de Puebla hoy. Novedad aquí - ¿Dónde pasan los partidos de Puebla

- ¿Cómo vestir en Dubái si eres mujer. Novedad aquí - ¿Cómo se debe vestir una mujer turista en Dubái

- ¿Cuántas copas del mundo a ganado Costa Rica. Novedad aquí - ¿Cuántas Copas del Mundo ha ido Costa Rica

- ¿Quién es el 7 del Liverpool 2022. Novedad aquí - ¿Quién es el 9 del Liverpool 2022

- ¿Cuánto cobro si me jubilo a los 55 años. Novedad aquí - ¿Cuánto cobraría si me jubilo con 55 años

- ¿Cómo salió Real Madrid y Sevilla. Novedad aquí - ¿Cómo quedó Real Madrid y Sevilla hoy

- ¿Qué fechas quedan de las eliminatorias Qatar 2022. Novedad aquí - ¿Qué partidos faltan en las eliminatorias Qatar 2022

- ¿Cómo quedó Oriente Petrolero ayer. Novedad aquí - ¿Quién ganó Oriente

- ¿Qué es una ruleta didáctica. Novedad aquí - ¿Qué es la ruleta en educación

Popular articles

- ¿Por qué Inglaterra descendió. Novedad aquí - ¿Quién descendió en la Liga de Inglaterra

- ¿Cuánto vale el reloj con el que juega Nadal. Novedad aquí - ¿Qué reloj vale un millón de euros

- ¿Quién es el dueño del Deportivo de La Coruña. Novedad aquí - ¿Cuántos socios tiene el Deportivo Coruña

- ¿Cuándo se juegan las semifinales de la Copa del Rey 2022. Novedad aquí - ¿Cuándo se juega a doble partido la Copa del Rey

- ¿Cómo ver la NBA pirata. Novedad aquí - ¿Dónde se puede ver la NBA gratis

- ¿Cuánto gana Gerente de BBVA. Novedad aquí - ¿Cuánto cobra el jefe de BBVA

- ¿Qué partidos le quedan al América. Novedad aquí - ¿Cuándo juega América de Cali 2022

- ¿Qué significa Betfair. Novedad aquí - ¿Qué quiere decir Betfair

- ¿Qué tiempo se hace de Monterrey a Morelia. Novedad aquí - ¿Cuánto se hace de Monterrey a Michoacan en autobús

- ¿Cuántas veces le gano Independiente a San Lorenzo. Novedad aquí - ¿Quién gana Independiente o San Lorenzo

- ¿Qué puesto ocupa Las Palmas. Novedad aquí - ¿Cuántos puntos tiene la UD Las Palmas

- ¿Cuándo sale la Nueva Jersey de la selección mexicana. Novedad aquí - ¿Cuándo salen las jerseys del Mundial 2022

- ¿Cómo está la clasificación de América. Novedad aquí - ¿Qué equipos ya están clasificados para el Mundial 2022

- ¿Cómo salió el peque hoy. Novedad aquí - ¿Cómo terminó el peque Schwartzman hoy

- ¿Cuánto cuesta el gol tv. Novedad aquí - ¿Cuánto cuesta contratar Gol TV